Six contributeurs issus de l’écosystème de la sécurité quantique autour de Bitcoin (BTC), dont Jameson Lopp, cofondateur de Casa, ont publié le BIP-361. Cette proposition vise à mettre fin à l’utilisation des signatures ECDSA/Schnorr héritées.

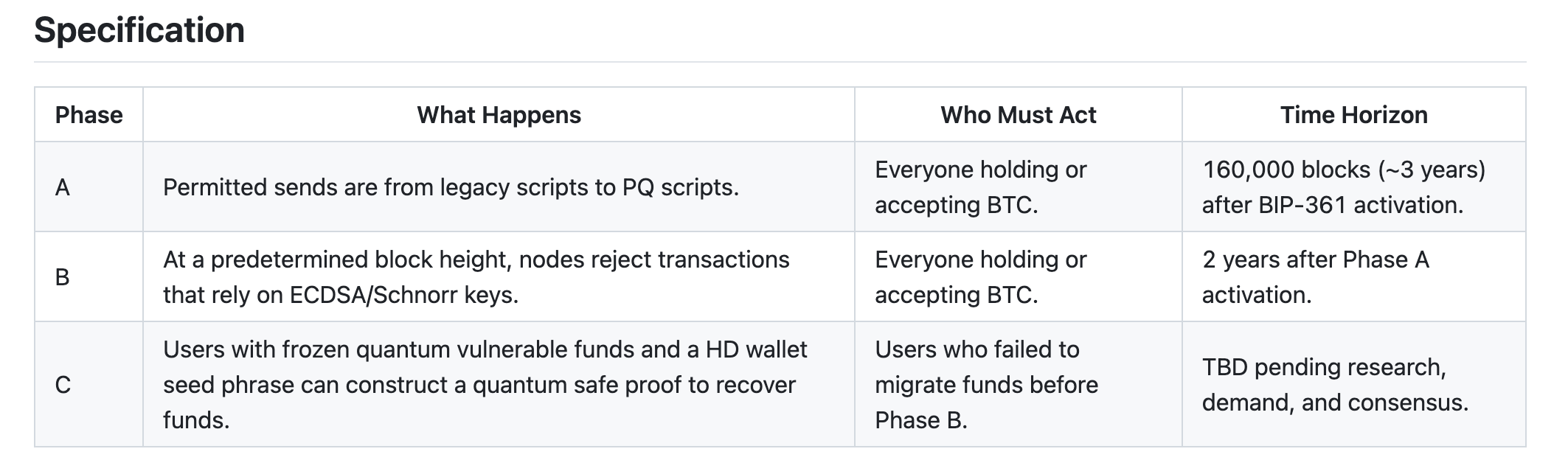

Le projet de proposition, intitulé « Post Quantum Migration and Legacy Signature Sunset », présente un calendrier en trois étapes qui « transforme la sécurité quantique en une incitation privée ».

Qu’est-ce que le BIP-361 et que cherche-t-il à accomplir ?

Le BIP-361 s’appuie sur le BIP-360, qui a introduit un type de sortie résistant aux attaques quantiques appelé Pay-to-Merkle-Root (P2MR). Il vient répondre à une vulnérabilité majeure dans le modèle de sécurité de Bitcoin.

Des estimations récentes suggèrent que plus de 34 % de tous les Bitcoin sont conservés sur des adresses exposées à un risque lié au quantique. Étant donné que leurs clés publiques ont déjà été révélées on-chain, ces UTXO pourraient potentiellement être compromis si un attaquant dispose d’un ordinateur quantique suffisamment puissant.

Près d’un million de BTC détenus dans des wallets attribués à Satoshi Nakamoto font partie de ceux qui sont exposés à une menace quantique.

Abonnez-vous à notre chaîne YouTube pour retrouver toutes les analyses de nos experts et journalistes

Ce risque est accentué par un problème de détection. Les auteurs mettent en garde contre le fait que le Q-Day pourrait ne devenir apparent que longtemps après coup si un attaquant garde ses transactions secrètes pour masquer ses capacités.

« Avant une attaque quantique, il est impossible de connaître les motivations de l’attaquant. Un attaquant motivé par le gain économique cherchera à rester undétecté le plus longtemps possible, alors qu’un attaquant malveillant essaiera de détruire un maximum de valeur », écrivent les auteurs.

Des recherches récentes soulignent l’urgence de la situation. Une étude publiée en mars 2026 par Google Quantum AI a montré que casser la cryptographie basée sur les courbes elliptiques pourrait nécessiter bien moins de ressources qu’estimé auparavant.

De plus, une étude réalisée par Caltech et Oratomic a démontré que l’algorithme de Shor peut être exécuté à une échelle pertinente sur le plan cryptographique avec 10 000 qubits. Cette découverte pourrait raccourcir le calendrier jusqu’ici supposé pour une menace quantique crédible.

Suivez-nous sur X pour recevoir toute l’actualité en temps réel

Les trois phases de la migration quantique

La proposition divise la transition en trois étapes. La phase A, déclenchée 160 000 blocs (environ trois ans) après l’activation, bloquera tout envoi vers des adresses vulnérables au quantique. Cela incite les utilisateurs à adopter des types d’adresses sûres pour l’après-quantique durant une période de migration définie.

La phase B arrive environ deux ans après la phase A. À ce stade, les nœuds rejettent toutes les transactions s’appuyant sur les signatures ECDSA et Schnorr, rendant les fonds sur ces adresses définitivement inaccessibles.

Une éventuelle phase C permettrait aux utilisateurs de récupérer des fonds gelés par le biais d’une preuve à divulgation nulle de connaissance liée à leur phrase de récupération BIP-39. Cependant, cette phase reste en suspens, nécessitant des recherches complémentaires et un consensus communautaire, sans calendrier établi.

Le BIP conçoit son approche comme une incitation privée pour que les détenteurs agissent.

« Ne réalisez pas la mise à niveau et vous rencontrerez des obstacles supplémentaires pour accéder à vos fonds, créant ainsi une certitude là où il n’y en avait aucune auparavant. »

Les auteurs présentent cette proposition comme une mesure défensive visant à protéger le réseau Bitcoin contre de potentielles menaces liées à l’informatique quantique. Ils citent également une remarque de Satoshi Nakamoto.

Il a un jour fait remarquer que les pièces perdues augmentaient la valeur des avoirs restants, en comparant cela à « un don à tout le monde ». En prolongeant ce raisonnement, les auteurs estiment que les pièces récupérées par des moyens quantiques produiraient l’effet inverse.