Les rapports on-chain suggèrent qu’environ 6,7 millions de Bitcoin sont actuellement stockés sur des adresses vulnérables aux ordinateurs quantiques. Ces tokens n’ont pas bougé depuis des années, et certains sont inactifs depuis plus d’une décennie. Une partie de ces pièces appartiendrait également à Satoshi Nakamoto.

Actuellement, ces pièces représentent la cible la plus précieuse de l’histoire de la criminalité financière.

L’exposition de Bitcoin que personne n’a corrigée

Un nouveau livre blanc de Google Quantum AI, publié le 30 mars 2026, cartographie pour la première fois l’ampleur exacte de la vulnérabilité quantique du Bitcoin.

Les chercheurs identifient 100 000 adresses Bitcoin exposées aux attaques dites « at-rest », ce qui signifie qu’un ordinateur quantique suffisamment puissant pourrait en déduire la clé privée sans que le propriétaire n’initie jamais de transaction.

Au total, ces adresses détiennent environ 6,7 millions de BTC.

Estimations de ressources et solutions

Pourquoi les anciennes adresses Bitcoin sont les plus vulnérables

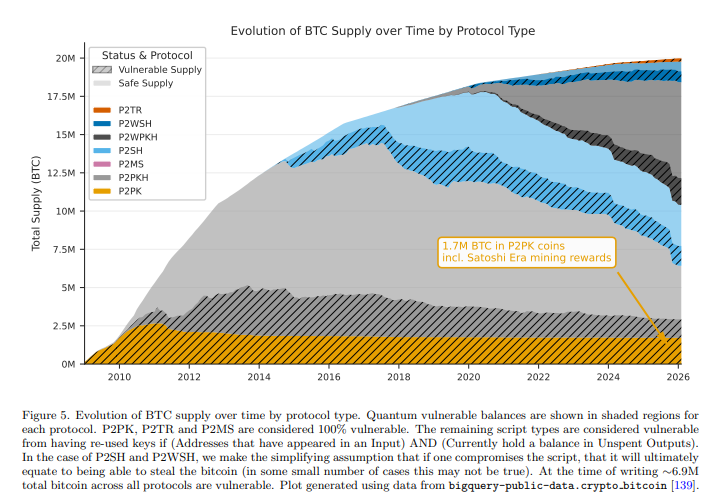

Les pièces les plus exposées sont celles verrouillées dans des scripts Pay-to-Public-Key issus de la première ère du minage du Bitcoin, la fameuse ère Satoshi de 2009 et 2010. Ces scripts stockent la clé publique directement sur la blockchain, la rendant ainsi visible en permanence pour tout le monde.

Un ordinateur quantique doté de l’algorithme de Shor peut utiliser cette clé publique pour retrouver la clé privée correspondante et vider l’adresse.

Autour du rang 6 000 des adresses, une concentration d’adresses contenant 50 BTC apparaît, chacune détenant exactement une récompense de minage précoce, dont beaucoup sont restées intouchées depuis les premières années du Bitcoin.

« Les progrès sur le quantique de la part des développeurs principaux de Bitcoin sont importants, car il existe au sein de la communauté Bitcoin — à tort ou à raison — des personnes qui s’inquiètent du quantique et veulent que la question soit prise au sérieux et traitée. Plus il y aura d’informations publiées et de preuves que le sujet est pris en charge, plus l’effet sera positif », a déclaré Matt Hougan, Chief Investment Officer chez Bitwise, BeInCrypto Expert Council.

Le problème impossible à corriger

Contrairement aux wallets actifs, les adresses dormantes ne peuvent pas être mises à niveau. Elles ne peuvent pas migrer vers une cryptographie post-quantique. Elles représentent une cible fixe, visible en permanence, qui deviendra de plus en plus dangereuse à mesure que le matériel quantique progresse.

Les chercheurs de Google estiment qu’environ 1,7 million de BTC sont verrouillés dans des scripts P2PK, et que l’ensemble de l’offre vulnérable au quantique, tous scripts confondus, pourrait atteindre 6,9 millions de BTC si l’on prend en compte la réutilisation des adresses.

Le document de Google avance que la communauté et les régulateurs seront bientôt confrontés à une question inédite : que se passera-t-il pour ces pièces lorsqu’un ordinateur quantique pourra tout simplement les dérober ?

Les options évoquées vont de la destruction au niveau du protocole des pièces vulnérables à la création de cadres juridiques pour une récupération régulée : un concept que le rapport appelle « digital salvage ». Il n’y a pas de solution simple, mais la fenêtre pour se préparer se referme.