Le Dr Ben Goertzel, PDG de l’Artificial Superintelligence (ASI) Alliance, a déclaré à BeInCrypto que son équipe peut recréer les circuits d’attaque quantique conçus par Google Quantum AI mais que l’entreprise a refusé de publier. Il a également précisé que si son organisation en est capable, les États-nations le sont déjà.

Le livre blanc publié par Google le 30 mars a montré que deux circuits fonctionnels appliquant l’algorithme de Shor, capables de casser la cryptographie à courbe elliptique en 256 bits, pourraient être construits avec moins de 500 000 qubits physiques. L’équipe a choisi de ne pas publier le code, préférant mettre en ligne une preuve à divulgation nulle de connaissance. Goertzel a expliqué à BeInCrypto que cette décision ne change rien.

« Garder ses capacités secrètes ne donne qu’un très court avantage »

Google a présenté sa décision de ne pas publier les circuits en tant que divulgation responsable. Le billet de blog évoque un choix délibéré de s’écarter de la pratique historique de la transparence totale de l’équipe, motivé par les risques potentiels de mauvaise utilisation.

La communauté crypto a largement débattu de la conformité de ce choix avec le principe fondateur « ne faites pas confiance, vérifiez ».

Goertzel, toutefois, n’a pas partagé cette inquiétude. Il a en effet déclaré à BeInCrypto que ce secret est, en pratique, sans importance.

Nous sommes convaincus que nous pourrions régénérer le « circuit secret » que Google a trouvé, en utilisant notre propre expertise et une puissance de calcul raisonnable, et si nous pouvons le faire, le gouvernement chinois et d’autres acteurs disposant de ressources similaires le peuvent aussi. Garder ces capacités secrètes ne vous accorde au mieux qu’un très court délai.

Il ajoute que l’ASI Alliance n’a jamais retenu aucun de ses propres codes pour des raisons de sécurité, même si l’équipe en a discuté en interne. Pour lui, l’ouverture est la règle par défaut.

Selon lui, les avantages de la supervision décentralisée en matière de sécurité surpassent la réduction marginale des risques liée au secret, étant donné que la découverte en parallèle est désormais la norme.

Il laisse néanmoins place à des exceptions. Si un élément posait un danger spécifique, aigu et à court terme, l’équipe choisirait alors de le garder secret.

Mais selon lui, le circuit de Google n’entre pas dans cette catégorie, car le savoir nécessaire pour le construire est déjà accessible à des acteurs compétents.

Le problème des 41 %

Le livre blanc de Google modélise ce qu’il appelle une « on-spend attack ». Un ordinateur quantique pourrait préparer une partie du calcul à l’avance, puis casser une transaction Bitcoin (BTC) en l’espace d’environ neuf minutes une fois que la clé publique est dévoilée.

Puisque le délai moyen de confirmation d’un bloc sur Bitcoin est de 10 minutes, l’attaquant dispose donc d’une probabilité d’environ 41 % de terminer en premier.

Le document estime également qu’environ 6,9 millions de BTC sont déjà stockés dans des wallets dont la clé publique a été exposée, sous une forme ou une autre.

Cela inclut environ 1,7 million de pièces provenant des premières années du réseau, ainsi que des fonds touchés par la réutilisation d’adresses et par la mise à niveau Taproot de Bitcoin, qui rend visibles les clés publiques par défaut.

Goertzel a expliqué à BeInCrypto qu’un taux d’attaque de 41 % ne relève pas d’un risque marginal, mais bien d’une faille structurelle.

Tout taux de réussite d’attaque supérieur à un chiffre unique est profondément problématique pour une blockchain qui se veut réserve de valeur. Une fois que des acteurs rationnels commencent à croire qu’il existe une probabilité significative qu’une transaction soit annulée ou qu’une adresse soit vidée pendant la fenêtre de confirmation, les fondements de la sécurité de Bitcoin s’effondrent sur le plan des incitations. À 41 %, vous avez largement dépassé ce seuil.

Il note cependant que le matériel pour mener une telle attaque n’existe pas encore. En revanche, la démonstration mathématique est désormais faite, et Google fixe un délai à 2029 pour que l’industrie migre vers la cryptographie post-quantique (PQC).

À ce jour, Bitcoin ne dispose d’aucune feuille de route coordonnée pour respecter cette échéance.

L’alliance ASI affirme avoir été créée dans ce but même

Alors qu’une grande partie de l’industrie débat des conséquences, Goertzel a confié à BeInCrypto que son équipe avait anticipé ce scénario il y a plusieurs années.

Il avait d’ailleurs prédit qu’une intelligence artificielle générale (AGI) atteignant le niveau humain pourrait émerger autour de 2027 ou 2028.

Le calendrier quantique de Google place donc ces deux avancées sur une trajectoire de collision, et Goertzel affirme que l’ASI Alliance a conçu son infrastructure précisément pour cette convergence.

La convergence entre AGI et calcul quantique est très réelle, mais la présenter uniquement comme une « menace » occulte une partie du tableau. À l’ASI Alliance, nous avons conçu ASI:Chain dès le départ pour être orienté vers le quantique : non seulement quantum-resistant, mais aussi quantum-leveraging […] Pour nous, l’arrivée conjointe du calcul quantique et de l’AGI est une opportunité, pas un problème.

ASI:Chain, la blockchain Layer-1 développée par l’Alliance, utilise MeTTa comme langage de smart contract à la place de Solidity.

Selon Goertzel, MeTTa intègre des systèmes de type quantique, et l’équipe a développé des versions quantiques des principaux algorithmes Hyperon AGI, couvrant l’allocation de l’attention, la logique probabiliste et l’apprentissage évolutif.

La couche de chiffrement est modulaire. Les primitives cryptographiques quantiques, y compris les schémas à base de réseau (lattice-based) et basés sur le hachage, peuvent être intégrées sans redéfinir la chaîne ni nécessiter de hard fork.

Le coût est un surcoût computationnel, que Goertzel qualifie de véritable défi d’ingénierie mais non d’architecture.

L’Artificial Superintelligence Alliance (FET) est née d’une fusion de tokens entre SingularityNET, Fetch.ai, Ocean Protocol et CUDOS.

Ocean Protocol s’est ensuite retiré de la fusion, une initiative qui a par la suite déclenché des poursuites judiciaires dans un contexte d’accusations de vol de jetons.

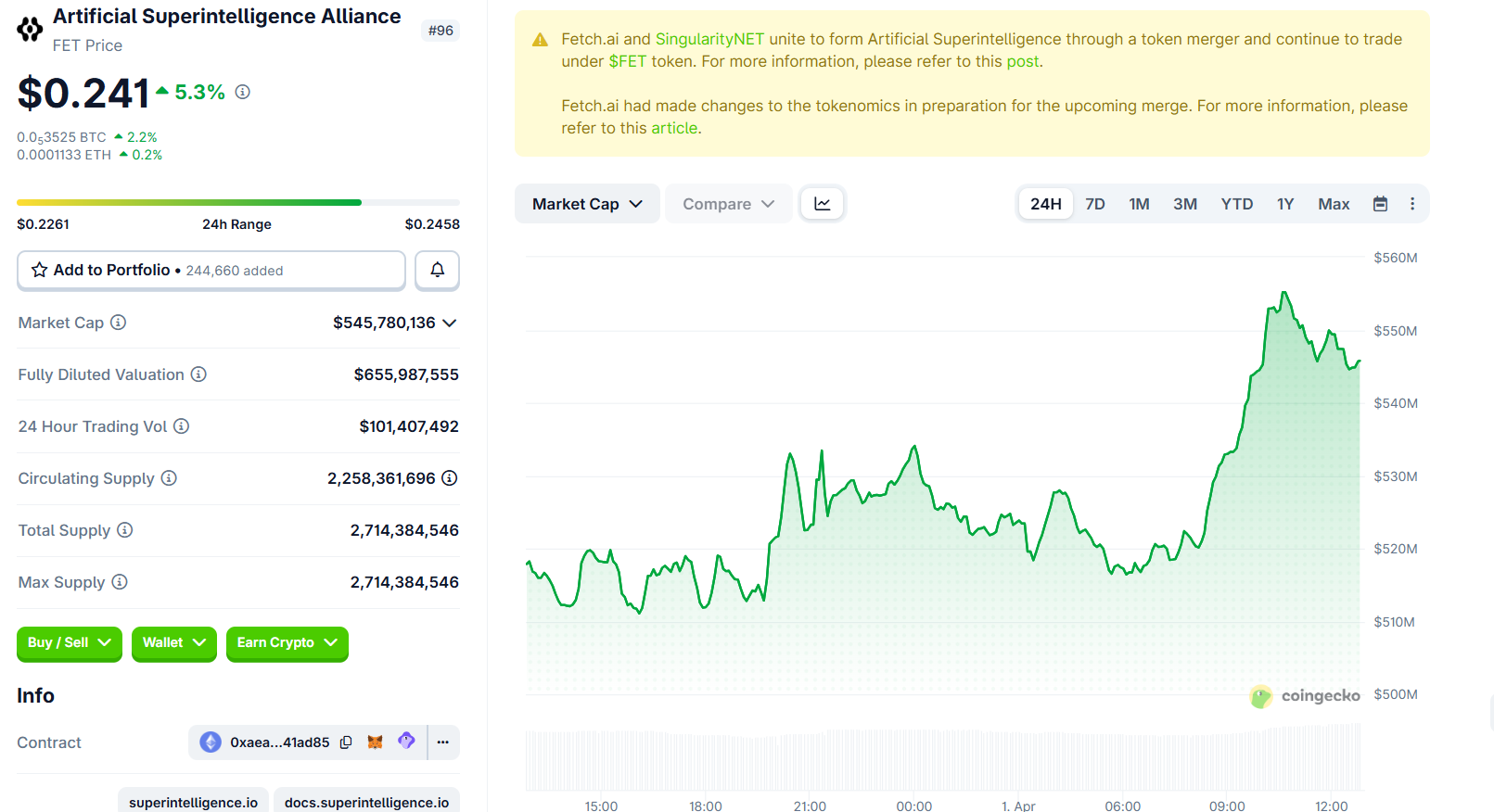

Son jeton, FET, s’échange actuellement autour de 0,241 $, en hausse de plus de 5 % au cours des dernières 24 heures.

« Un précédent catastrophique pour les droits de propriété numérique »

Le livre blanc de Google a signalé environ 1,7 million de BTC dans des wallets Pay-to-Public-Key (P2PK) de l’époque Satoshi qui exposent définitivement leurs clés publiques.

Ces pièces ne peuvent pas être migrées. Leurs propriétaires ont soit disparu, soit sont injoignables. Le document propose un cadre de « sauvetage numérique » qui pourrait donner aux gouvernements l’autorité légale d’utiliser la puissance quantique pour accéder aux pièces dormantes.

Goertzel a rejeté ce postulat.

Par principe, non — ouvrir une voie légale permettant aux gouvernements de craquer des wallets privés crée un précédent catastrophique pour les droits de propriété numérique. Toute la proposition de valeur de la crypto repose sur l’idée que vos clés sont vos pièces. Une fois que vous établissez qu’un acteur suffisamment puissant peut légalement saisir des pièces dont les propriétaires sont absents, vous sapez cette fondation.

Il a reconnu que ces pièces finiront par être craquées par quelqu’un. La question est de savoir si un cadre légal encadre le processus ou si cela devient un véritable far west. Par principe, il estime qu’il vaut mieux laisser les pièces dormantes intactes, en considérant que l’écosystème prendra en compte leur vulnérabilité future dans le prix.

Le cofondateur de Binance, Changpeng Zhao (CZ), a exposé un point de vue différent, suggérant que si les pièces de Satoshi ne sont pas déplacées après une certaine période, la communauté pourrait envisager de bloquer ou brûler ces adresses avant que les hackers ne puissent les exploiter.

Il a ajouté qu’identifier toutes les adresses de Satoshi sans les confondre avec celles de premiers détenteurs constituerait déjà un défi en soi.

La course a déjà commencé

Le capital-risqueur Chamath Palihapitiya a qualifié le document de Google de « tout à fait raisonnable » et a exhorté la communauté crypto à organiser une feuille de route pour la résistance quantique dans les prochaines années.

CZ estime que la crypto survivra à l’ère quantique mais met en garde : coordonner les mises à niveau au travers de réseaux décentralisés suscitera débats, forks et probablement de nouveaux défauts de sécurité.

La position de Goertzel est plus tranchée. Il a déclaré à BeInCrypto que seuls les projets qui anticipent le quantum depuis des années seront parmi les survivants. Ceux qui commenceront après que les premières pièces auront été craquées n’y parviendront pas.

Dans ce contexte, ses conseils aux investisseurs particuliers sont pragmatiques : transférer les avoirs vers des adresses utilisant les formats de clés les plus récents disponibles.

Pour Bitcoin, cela signifie des adresses SegWit natives (bech32) où la clé publique reste cachée jusqu’à la dépense. Il faut éviter de réutiliser une même adresse. Concernant Ethereum (ETH), la vulnérabilité est plus structurelle, et les solutions individuelles restent limitées.

Lorsqu’on lui a demandé si la menace quantique remettait totalement en cause la thèse de la décentralisation, Goertzel a répondu à BeInCrypto que non.

Mais cela augmente considérablement les enjeux. Si un acteur centralisé craque des Bitcoins dormants et capture des centaines de milliards en actifs, cela constituerait une force déstabilisatrice majeure. Néanmoins, la thèse n’a jamais supposé que la cryptographie traditionnelle durerait éternellement.

La thèse de la décentralisation survivra si les projets décentralisés surpassent les acteurs centralisés dans la transition quantique. C’est exactement ce que nous comptons faire.

Le document de Google, combiné à une étude distincte de Caltech et Oratomic démontrant que l’algorithme de Shor peut s’exécuter à grande échelle cryptographique avec 10 000 qubits, suggère que la fenêtre de préparation est plus courte que prévu.

Goertzel affirme que son équipe a déjà pris de l’avance sur cette fenêtre. Le reste de l’industrie tente désormais de rattraper son retard.