Un chercheur spécialisé dans la sécurité a découvert une base de données non protégée régissant l’accès aux services de certaines des plus grandes entreprises technologiques du monde. La base de données appartient à un opérateur de routage de services de messages courts (SMS) chargé d’envoyer des codes d’authentification à deux facteurs (2FA) aux utilisateurs de Meta, de Google et peut-être même d’entreprises crypto.

Le chercheur, Anurag Sen, a découvert que la base de données YX International de l’entreprise était exposée sans mot de passe sur le réseau Internet public. Toute personne connaissant l’adresse IP publique pouvait donc consulter les données.

Les utilisateurs touchés par la fuite de l’authentification à deux facteurs

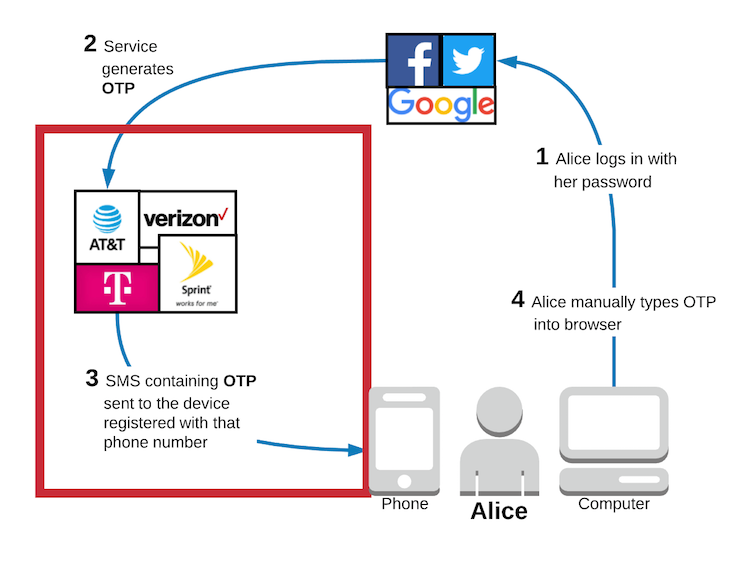

YX International envoie des codes de sécurité aux personnes qui se connectent à des plateformes appartenant à Meta, Google et TikTok. L’entreprise veille également à ce que les messages des utilisateurs soient acheminés rapidement via les réseaux mobiles du monde entier. Parmi les messages qu’elle envoie figurent des codes de sécurité qui font partie d’un système d’authentification à deux facteurs que de nombreuses grandes entreprises utilisent pour protéger les comptes des utilisateurs.

Certains fournisseurs de services, comme Google, peuvent également envoyer un code SMS pour vérifier l’authenticité d’un utilisateur après avoir saisi un mot de passe. D’autres options d’authentification consistent à générer un code à partir d’une application d’authentification, ce en plus du mot de passe.

Si l’authentification à deux facteurs vise à améliorer la sécurité, elle n’est pas une solution miracle pour autant. Dans cette même optique, la bourse crypto Coinbase prévient que l’authentification à deux facteurs est une mesure de sécurité minimale, mais qu’elle n’est pas infaillible. En effet, les hackers peuvent toujours trouver un moyen de voler des fonds dans les portefeuilles crypto.

“Bien que le 2FA vise à améliorer la sécurité, il ne s’agit pas d’un système infaillible. Les pirates qui acquièrent les facteurs d’authentification peuvent toujours obtenir un accès non autorisé aux comptes. Les moyens les plus courants pour y parvenir sont les attaques par phishing, les procédures de récupération de compte et les logiciels malveillants. Les pirates peuvent également intercepter les messages par SMS utilisés dans le cadre de l’authentification 2FA”, a déclaré Coinbase.

Comment les criminels contourne le 2FA

L’année dernière, des rapports ont fait état de criminels qui parvenaient à contourner le système 2FA sur les appareils Apple. Un hacker pouvait en effet accéder à la plateforme cloud d’Apple, iCloud, et remplacer le numéro de téléphone d’un utilisateur par le sien. Ce stratagème mettait en péril les fonds contenus dans les applications de portefeuilles crypto sur les appareils Apple, car certaines applications auraient pu envoyer des codes d’authentification aux numéros de téléphone compromis.

Les malfaiteurs peuvent également utiliser les échanges de cartes SIM pour réaliser des fraudes crypto avec authentification à deux facteurs. Dans ce type d’attaque, les criminels convainquent les opérateurs de téléphonie mobile comme AT&T ou Verizon de transférer un numéro de téléphone du propriétaire légitime au fraudeur. Ensuite, le criminel n’a besoin que d’un seul autre élément d’information pour accéder à une application de portefeuille autodétenue par le véritable propriétaire du numéro de téléphone en question.

Face à l’essor de la technologie quantique, Apple a récemment décidé d’améliorer la sécurité de son dispositif matériel Secure Enclave intégré dans les iPhones. Ainsi, le système de cryptographie post-quantique crée de nouvelles clés chaque fois qu’un acteur malveillant compromet une ancienne clé.

Cette fonctionnalité pourrait aider les développeurs de portefeuilles crypto à améliorer la sécurité cryptographique de leurs clients en stockant des informations critiques dans Secure Enclave. Jusqu’à présent, au moins un fournisseur a déjà utilisé la Secure Enclave pour autoriser l’accès à son application de portefeuille.

BeInCrypto a contacté Binance, la plus importante bourse de crypto-monnaies au monde, ainsi que Coinbase afin de savoir si la fuite de données de XY International avait affecté leurs utilisateurs. Aucune des deux sociétés n’avait répondu à l’heure où nous publions cet article.

Morale de l’histoire : Dix mille codes ne suffisent parfois pas à faire face à un seul hacker.